PUA.MSIL.SysChecker.A

TR/Hacktool.rguwt (ANTIVIR)

Windows

恶意软件类型:

Potentially Unwanted Application

有(yǒu)破坏性?:

没有(yǒu)

加密?:

没有(yǒu)

In the Wild:

是的

概要

它以文(wén)件的形式出现在系统中(zhōng),可(kě)能(néng)是其他(tā)恶意软件投放的,或者是用(yòng)户在访问恶意网站时无意中(zhōng)下载的。

该恶意软件不具(jù)有(yǒu)任何传播例程。

该恶意软件不具(jù)有(yǒu)任何后门例程。

该恶意软件不具(jù)有(yǒu)任何信息窃取功能(néng)。

技(jì )术详细信息

新(xīn)病毒详细信息

它以文(wén)件的形式出现在系统中(zhōng),可(kě)能(néng)是其他(tā)恶意软件投放的,或者是用(yòng)户在访问恶意网站时无意中(zhōng)下载的。

其他(tā)系统修改

它添加下列注册表项:

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

services\ASP.NET_{Version Number}\Names

{Random Alphanumeric Characters} = 1864

传播

该恶意软件不具(jù)有(yǒu)任何传播例程。

后门例程

该恶意软件不具(jù)有(yǒu)任何后门例程。

信息窃取

该恶意软件不具(jù)有(yǒu)任何信息窃取功能(néng)。

其他(tā)详细信息

该程序执行以下操作(zuò):

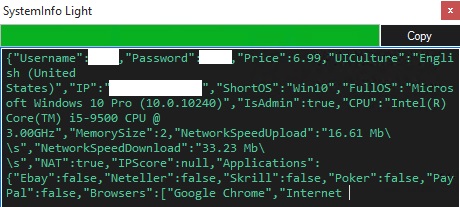

- It gathers the following system information:

- OS Information

- CPU Information

- Memory Size

- Admin Rights

- System Language

- Username

- Logon Password

- Hostname

- Network Speed

- Public IP Address

- ISP Information

- Installed Browsers

- Specific Visited SItes

- It checks if the following browsers are installed in the system:

- Google Chrome

- Internet Explorer

- Mozilla Firefox

- Opera

- It checks if the following sites have been visited by the user:

- Ebay

- Full Tilt

- Neteller

- Party Poker

- Paypal

- Poker Stars

- Skrill

- It connects to the following URL to test the network speed:

- https://www.{BLOCKED}oject.com

- It connects to the following URLs to get the public IP address and ISP information of the system:

- http://{BLOCKED}zip.com/

- http://{BLOCKED}o.io/json

- http://www.{BLOCKED}e.com/geoip

- It creates the following window to display the gathered information from the system:

解决方案

Step 1

对于Windows ME和XP用(yòng)户,在扫描前,请确认已禁用(yòng)系统还原功能(néng),才可(kě)全面扫描计算机。

Step 2

注意:在此恶意软件/间谍软件/灰色软件执行期间,并非所有(yǒu)文(wén)件、文(wén)件夹和注册表键值和项都会安(ān)装(zhuāng)到您的计算机上。这可(kě)能(néng)是由于不完整的安(ān)装(zhuāng)或其他(tā)操作(zuò)系统条件所致。如果您没有(yǒu)找到相同的文(wén)件/文(wén)件夹/注册表信息,请继续进行下一步操作(zuò)。

Step 3

删除该注册表值

注意事项:错误编辑Windows注册表会导致不可(kě)挽回的系统故障。只有(yǒu)在您掌握后或在系统管理(lǐ)员的帮助下才能(néng)完成这步。或者,请先阅读Microsoft文(wén)章,然后再修改计算机注册表。

- In HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\services\ASP.NET_{Version Number}\Names

- {Random Alphanumeric Characters} = 1864

- {Random Alphanumeric Characters} = 1864

Step 4

使用(yòng)亚信安(ān)全产(chǎn)品扫描计算机,并删除检测到的PUA.MSIL.SysChecker.A文(wén)件 如果检测到的文(wén)件已被亚信安(ān)全产(chǎn)品清除、删除或隔离,则无需采取进一步措施。可(kě)以选择直接删除隔离的文(wén)件。请参阅知识库页(yè)面了解详细信息。