Ransom.MSIL.POVLSOM.THBAOBA

Ransom:MSIL/Filecoder.EY!MTB (MICROSOFT), Trojan-Ransom.FileCrypter (IKARUS)

Windows

恶意软件类型:

Ransomware

有(yǒu)破坏性?:

没有(yǒu)

加密?:

没有(yǒu)

In the Wild:

是的

概要

它以其他(tā)恶意软件释放的文(wén)件或用(yòng)户访问恶意网站时不知不觉下载的文(wén)件的形式到达系统。它开始执行然后再删除。

技(jì )术详细信息

新(xīn)病毒详细信息

它以文(wén)件的形式出现在系统中(zhōng),可(kě)能(néng)是其他(tā)恶意软件投放的,或者是用(yòng)户在访问恶意网站时无意中(zhōng)下载的。

自启动技(jì )术

它添加下列注册表项,在系统每次启动时自行执行:

HKEY_CURRENT_USER\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

{Povlsomware, Sistem32, Servers, or other} = {Malware Filepath}\{Malware Filename}.exe

其他(tā)详细信息

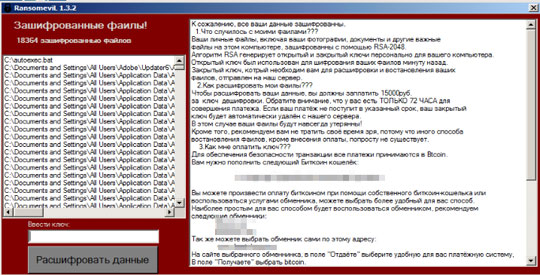

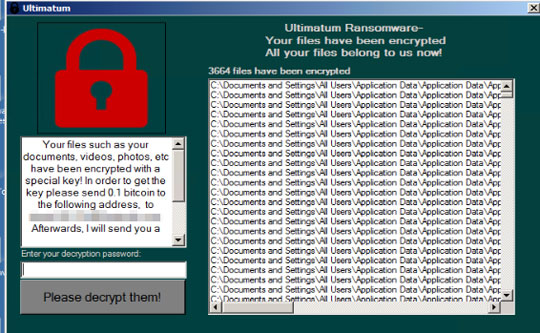

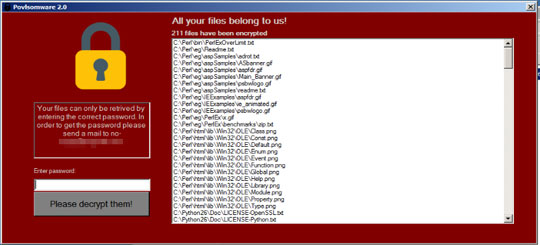

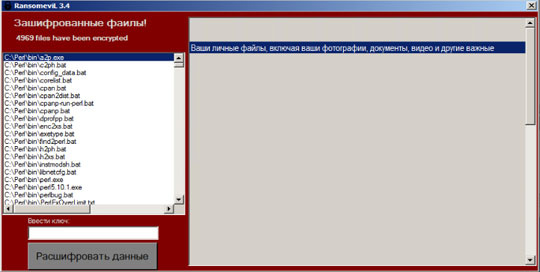

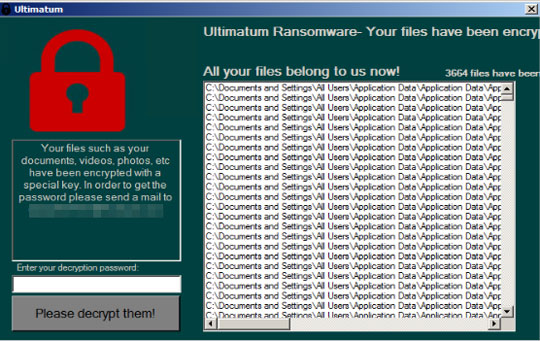

它显示下列图像:

它使用(yòng)下列扩展名(míng)加密文(wén)件:

- 7z

- 1cd

- 3fr

- 3g2

- 3gp

- 7z

- accdb

- ai

- apk

- arch00

- ari

- arw

- asf

- asp

- aspx

- asset

- avi

- bar

- bat

- bay

- bc6

- bc7

- big

- bik

- bkf

- bkp

- blob

- bmp

- bsa

- cad

- cas

- cdn

- cdr

- cer

- cf

- cfe

- cfg

- cfr

- cfu

- cr2

- crt

- crw

- cs

- css

- csv

- cxi

- d3dbsp

- das

- dazip

- db0

- dba

- dbf

- dcr

- der

- desc

- divx

- dmp

- dng

- doc

- docm

- docx

- dt

- dwg

- dxf

- dxg

- eip

- epf

- epk

- eps

- erf

- esm

- exe

- ff

- fff

- flv

- forge

- fos

- fpk

- fsh

- gdb

- gho

- gif

- gpx

- grs

- hkdb

- hkx

- hplg

- html

- hvpl

- ibank

- icxs

- iiq

- img

- indd

- index

- ini

- itdb

- itl

- itm

- iwd

- iwi

- j6i

- jpe

- jpeg

- jpg

- js

- k25

- kdb

- kdc

- key

- kf

- kml

- kmz

- layout

- lbf

- litemod

- lnk

- lrf

- ltx

- lvl

- m2

- m3u

- m4a

- m4v

- map

- mcmeta

- md

- mdb

- mdbackup

- mddata

- mdf

- mef

- menu

- mfw

- mkv

- mlx

- mos

- mov

- mp3

- mp4

- mpeg

- mpg

- mpqge

- mrw

- mrwref

- mxl

- ncf

- nef

- nrg

- nrw

- ntl

- odb

- odc

- odm

- odp

- ods

- odt

- ogg

- orf

- p12

- p7b

- p7c

- pak

- pdd

- pef

- pem

- pfx

- php

- pk7

- pkpass

- png

- pps

- ppt

- pptm

- pptx

- ps

- psd

- psk

- pst

- ptx

- py

- qdf

- qic

- r3d

- raf

- rar

- raw

- rb

- re4

- rgss3a

- rim

- rm

- rofl

- rtf

- rw2

- rwl

- rwz

- sav

- sb

- sid

- sidd

- sidn

- sie

- sis

- slm

- sln

- snx

- sql

- sqlite

- sqlite3

- sr2

- srf

- srw

- sum

- svg

- swf

- syncdb

- t12

- t13

- tax

- tc

- tga

- tif

- tiff

- tor

- txt

- upk

- vcf

- vdf

- vfs0

- vob

- vpk

- vpp_pc

- vtf

- w3x

- wallet

- wav

- wb2

- wma

- wmf

- wmo

- wmv

- wotreplay

- wpd

- wps

- x3f

- xf

- xlk

- xlr

- xls

- xlsb

- xlsm

- xlsx

- xml

- xxx

- zip

- ztmp

该程序执行以下操作(zuò):

- creates autostart registries only if the filepath does not contain rundll32.exe

- has several variations with different target extensions and avoided folders

解决方案

Step 2

对于Windows ME和XP用(yòng)户,在扫描前,请确认已禁用(yòng)系统还原功能(néng),才可(kě)全面扫描计算机。

Step 3

请注意,在执行此恶意软件/间谍软件/灰色软件期间,并非所有(yǒu)文(wén)件、文(wén)件夹、注册表项和条目都安(ān)装(zhuāng)在您的计算机上。这可(kě)能(néng)是由于安(ān)装(zhuāng)不完整或其他(tā)操作(zuò)系统条件造成的。如果找不到相同的文(wén)件/文(wén)件夹/注册表信息,请继续下一步。

Step 4

重启进入安(ān)全模式

Step 5

删除该注册表值

注意事项:错误编辑Windows注册表会导致不可(kě)挽回的系统故障。只有(yǒu)在您掌握后或在系统管理(lǐ)员的帮助下才能(néng)完成这步。或者,请先阅读Microsoft文(wén)章,然后再修改计算机注册表。

- In HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- {Povlsomware, Sistem32, Servers, or other} = {Malware Filepath}\{Malware Filename}.exe

- {Povlsomware, Sistem32, Servers, or other} = {Malware Filepath}\{Malware Filename}.exe

Step 6

搜索和删除这些文(wén)件

- Прочитай менЯ.txt

- Наши контакты.txt

- Прочитай менЯ.txt

- Наши контакты.txt

Step 7

重启进入正常模式,使用(yòng)亚信安(ān)全产(chǎn)品扫描计算机,检测Ransom.MSIL.POVLSOM.THBAOBA文(wén)件 如果检测到的文(wén)件已被亚信安(ān)全产(chǎn)品清除、删除或隔离,则无需采取进一步措施。可(kě)以选择直接删除隔离的文(wén)件。请参阅知识库页(yè)面了解详细信息。

Step 8

从备份中(zhōng)还原被加密的文(wén)件。