Ransom.Win32.SHADE.THBBFAI

Trojan.Win32.Fsysna.faav(Kaspersky); Ransom:Win32/Shade.B!bit(Microsoft)

Windows

恶意软件类型:

Ransomware

有(yǒu)破坏性?:

没有(yǒu)

加密?:

是的

In the Wild:

是的

概要

它以其他(tā)恶意软件释放的文(wén)件或用(yòng)户访问恶意网站时不知不觉下载的文(wén)件的形式到达系统。它开始执行然后再删除。

技(jì )术详细信息

安(ān)装(zhuāng)

它在受感染的系统中(zhōng)植入下列自身副本:

- %All Users Profile%\Windows\csrss.exe

它植入下列文(wén)件:

- %User Temp%\{Random Folder Name}\cached-certs

- %User Temp%\{Random Folder Name}\cached-microdesc-consensus

- %User Temp%\{Random Folder Name}\cached-microdescs.new

- %User Temp%\{Random Folder Name}\lock

- %User Temp%\{Random Folder Name}\state

- %User Temp%\{Random Folder Name}\unverified-microdesc-consensus

(注意: %User Temp% 是当前用(yòng)户的 Temp 文(wén)件夹。通常位于 C:\Documents and Settings\{user name}\Local Settings\Temp (Windows 2000(32-bit)、XP 和 Server 2003(32-bit))、C:\Users\{user name}\AppData\Local\Temp (Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit) 和 10(64-bit)。)

它添加下列进程:

- %System%\vssadmin.exe List Shadows

- %System%\vssadmin.exe Delete Shadows /All /Quiet

- %System%\cmd.exe chcp

(注意: %System% 是 Windows 的 system 文(wén)件夹,通常位于 C:\Windows\System (Windows 98 和 ME)、C:\WINNT\System32 (Windows NT 和 2000) 和 C:\WINDOWS\system32 (Windows 2000(32-bit)、XP、Server 2003(32-bit)、Vista、7、8、8.1、2008(64-bit),2012(64bit) 和 10(64-bit))。)

自启动技(jì )术

它添加下列注册表项,在系统每次启动时自行执行:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

Client Server Runtime Subsystem = "%All Users Profile%\Windows\csrss.exe"

其他(tā)系统修改

它添加下列注册表键值:

HKEY_LOCAL_MACHINE\SOFTWARE\System32\

Configuration

它添加下列注册表项:

HKEY_LOCAL_MACHINE\SOFTWARE\System32\

Configuration

xVersion = 4.0.0.1

HKEY_LOCAL_MACHINE\SOFTWARE\System32\

Configuration

xmail = {Number}

HKEY_LOCAL_MACHINE\SOFTWARE\System32\

Configuration

xmode = {Number}

HKEY_LOCAL_MACHINE\SOFTWARE\System32\

Configuration

xstate = {Number}

HKEY_LOCAL_MACHINE\SOFTWARE\System32\

Configuration

xcnt = {Number}

HKEY_LOCAL_MACHINE\SOFTWARE\System32\

Configuration

shst = {Number}

HKEY_LOCAL_MACHINE\SOFTWARE\System32\

Configuration

sh2 = {Base64 Encoded Data}

HKEY_LOCAL_MACHINE\SOFTWARE\System32\

Configuration

shsnt = {Number}

HKEY_LOCAL_MACHINE\SOFTWARE\System32\

Configuration

xi = D7C7911B1FBBD763C92B

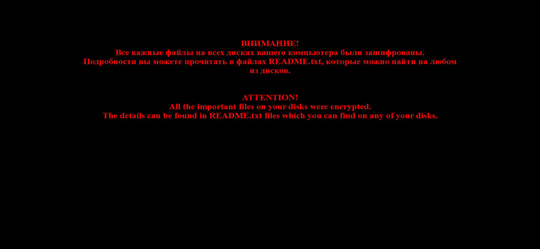

它通过修改下列注册表项,更改桌面壁纸:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %Application Data%\{Random Filename}.bmp

它将系统的桌面壁纸设置為(wèi)下列图像:

- %Application Data%\{Random Filename}.bmp

信息窃取

它收集下列数据:

- Computer name

- User name

- IP address

- Computer domain

- List of logical drives

- Windows version

- List of installed software

其他(tā)详细信息

它连接到下列网站,发送和接收信息:

- http://{BLOCKED}p2xzclh6fd.onion/{Path}

where {Path} can be any of the following:- ../spam/3649/A_[Random Numbers].html

- ../spam/3649/A_[Random Numbers].html

- ../spam/3649/A_[Random Numbers].html

- ../spam/3649/A_[Random Numbers].html

- ../spam/3649/A_[Random Numbers].html

- ../spam/3649/A_[Random Numbers].html

- ../spam/3649/A_[Random Numbers].html

解决方案

Step 1

对于Windows ME和XP用(yòng)户,在扫描前,请确认已禁用(yòng)系统还原功能(néng),才可(kě)全面扫描计算机。

Step 2

请注意,在执行此恶意软件/间谍软件/灰色软件期间,并非所有(yǒu)文(wén)件、文(wén)件夹、注册表项和条目都安(ān)装(zhuāng)在您的计算机上。这可(kě)能(néng)是由于安(ān)装(zhuāng)不完整或其他(tā)操作(zuò)系统条件造成的。如果找不到相同的文(wén)件/文(wén)件夹/注册表信息,请继续下一步。

Step 3

重启进入安(ān)全模式

Step 4

删除该注册表键值

注意事项:错误编辑Windows注册表会导致不可(kě)挽回的系统故障。只有(yǒu)在您掌握后或在系统管理(lǐ)员的帮助下才能(néng)完成这步。或者,请先阅读Microsoft文(wén)章,然后再修改计算机注册表。

- In HKEY_LOCAL_MACHINE\SOFTWARE\System32

- Configuration

- Configuration

Step 5

删除该注册表值

注意事项:错误编辑Windows注册表会导致不可(kě)挽回的系统故障。只有(yǒu)在您掌握后或在系统管理(lǐ)员的帮助下才能(néng)完成这步。或者,请先阅读Microsoft文(wén)章,然后再修改计算机注册表。

- In HKEY_LOCAL_MACHINE\SOFTWARE\System32\Configuration

- xVersion = 4.0.0.1

- xVersion = 4.0.0.1

- In HKEY_LOCAL_MACHINE\SOFTWARE\System32\Configuration

- xmail = {Number}

- xmail = {Number}

- In HKEY_LOCAL_MACHINE\SOFTWARE\System32\Configuration

- xmode = {Number}

- xmode = {Number}

- In HKEY_LOCAL_MACHINE\SOFTWARE\System32\Configuration

- xstate = {Number}

- xstate = {Number}

- In HKEY_LOCAL_MACHINE\SOFTWARE\System32\Configuration

- xcnt = {Number}

- xcnt = {Number}

- In HKEY_LOCAL_MACHINE\SOFTWARE\System32\Configuration

- shst = {Number}

- shst = {Number}

- In HKEY_LOCAL_MACHINE\SOFTWARE\System32\Configuration

- sh2 = {Base64 Encoded Data}

- sh2 = {Base64 Encoded Data}

Step 6

搜索和删除这些文(wén)件

- %All Users Profile%\Windows\csrss.exe

- %User Temp%\{Random Folder Name}\cached-certs

- %User Temp%\{Random Folder Name}\cached-microdesc-consensus

- %User Temp%\{Random Folder Name}\cached-microdescs.new

- %User Temp%\{Random Folder Name}\lock

- %User Temp%\{Random Folder Name}\state

- %User Temp%\{Random Folder Name}\unverified-microdesc-consensus

- %Application Data%\{Random Filename}.bmp

- {Drive Letter}:\README{1-10}.txt

- %Desktop%\README{1-10}.txt

- %All Users Profile%\Windows\csrss.exe

- %User Temp%\{Random Folder Name}\cached-certs

- %User Temp%\{Random Folder Name}\cached-microdesc-consensus

- %User Temp%\{Random Folder Name}\cached-microdescs.new

- %User Temp%\{Random Folder Name}\lock

- %User Temp%\{Random Folder Name}\state

- %User Temp%\{Random Folder Name}\unverified-microdesc-consensus

- %Application Data%\{Random Filename}.bmp

- {Drive Letter}:\README{1-10}.txt

- %Desktop%\README{1-10}.txt

Step 7

重置桌面壁纸

Step 8

重启进入正常模式,使用(yòng)亚信安(ān)全产(chǎn)品扫描计算机,检测Ransom.Win32.SHADE.THBBFAI文(wén)件 如果检测到的文(wén)件已被亚信安(ān)全产(chǎn)品清除、删除或隔离,则无需采取进一步措施。可(kě)以选择直接删除隔离的文(wén)件。请参阅知识库页(yè)面了解详细信息。

Step 9

从备份中(zhōng)还原被加密的文(wén)件。