Ransom.Win64.LDRADO.THCBOBD

2024年10月2日

平台:

Windows

总體(tǐ)风险等级:

潜在破坏:

潜在分(fēn)布:

感染次数:

信息暴露:

恶意软件类型:

Ransomware

有(yǒu)破坏性?:

没有(yǒu)

加密?:

In the Wild:

是的

概要

感染途徑: 下降了其他(tā)恶意软件, 从互联网上下载

它以文(wén)件的形式出现在系统中(zhōng),可(kě)能(néng)是其他(tā)恶意软件投放的,或者是用(yòng)户在访问恶意网站时无意中(zhōng)下载的。

技(jì )术详细信息

文(wén)件大小(xiǎo): 5,678,080 bytes

报告日期: , EXE

内存驻留: 没有(yǒu)

初始樣本接收日期: 2024年3月20日

Payload: 连接到 URL/Ip, 窃取信息

新(xīn)病毒详细信息

它以文(wén)件的形式出现在系统中(zhōng),可(kě)能(néng)是其他(tā)恶意软件投放的,或者是用(yòng)户在访问恶意网站时无意中(zhōng)下载的。

安(ān)装(zhuāng)

它添加下列进程:

- vssadmin Delete Shadows /all /quiet

- cmd "/c chcp 65001 & systeminfo"

信息窃取

它接受下列参数:

- -skip-local → Skip processing local files.

- -skip-net → Skip processing shares

- -keep → Disable self-deletion after execution (Self-deletion is enabled by default).

- -n

→ Specify network in CIDR format. If not specified, values from active network interfaces will be used. A file with a list of networks can also be specified. - -d

→ Specifies a domain. - -u

→ Specifies username for SMB. - -p

→ Specifies password for SMB.

其他(tā)详细信息

该程序执行以下操作(zuò):

- It gathers the following data via systeminfo:

- Operating System Information:

- Name

- Version

- Manufacturer

- Configuration

- Build Type

- Registered Owner

- Registered Organization

- Product ID

- Installation date

- Host name

- System Boot Time

- System Manufacturer

- System Architecture

- Processor information

- System Language

- Time Zone Information

- BIOS Version

- Total and Available Physical Memory

- Virtual Memory Information (Max, Available, In Use)

- Page file locations

- Domain

- Logon server

- Hotfix(es)

- Network card(s)

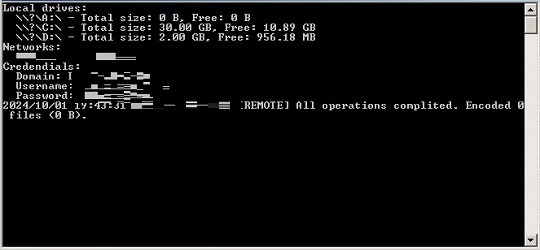

- It displays its logs on a console:

- It sends some of its logs to the following IP Address:

- {BLOCKED}.{BLOCKED}.{BLOCKED}.152:443

解决方案

最小(xiǎo)扫描引擎: 9.800

First VSAPI Pattern File: 19.402.03

VSAPI 第一样式发布日期: 2024年6月13日

VSAPI OPR样式版本: 19.403.00

VSAPI OPR样式发布日期: 2024年6月14日

Step 2

对于Windows ME和XP用(yòng)户,在扫描前,请确认已禁用(yòng)系统还原功能(néng),才可(kě)全面扫描计算机。

Step 3

注意:在此恶意软件/间谍软件/灰色软件执行期间,并非所有(yǒu)文(wén)件、文(wén)件夹和注册表键值和项都会安(ān)装(zhuāng)到您的计算机上。这可(kě)能(néng)是由于不完整的安(ān)装(zhuāng)或其他(tā)操作(zuò)系统条件所致。如果您没有(yǒu)找到相同的文(wén)件/文(wén)件夹/注册表信息,请继续进行下一步操作(zuò)。

Step 4

搜索和删除这些文(wén)件

[ 更多(duō) ]

有(yǒu)些组件文(wén)件可(kě)能(néng)是隐藏的。请确认在"高级选项"中(zhōng)已选中(zhōng)搜索隐藏文(wén)件和文(wén)件夹复选框,使查找结果包括所有(yǒu)隐藏文(wén)件和文(wén)件夹。 - {Encrypted Directory}\HOW_RETURN_YOUR_DATA.TXT

- {Encrypted Directory}\HOW_RETURN_YOUR_DATA.TXT

Step 5

使用(yòng)亚信安(ān)全产(chǎn)品扫描计算机,并删除检测到的Ransom.Win64.LDRADO.THCBOBD文(wén)件 如果检测到的文(wén)件已被亚信安(ān)全产(chǎn)品清除、删除或隔离,则无需采取进一步措施。可(kě)以选择直接删除隔离的文(wén)件。请参阅知识库页(yè)面了解详细信息。

Step 6

从备份中(zhōng)恢复加密文(wén)件。