Ransom.Win64.MEDUSALOCKER.THIBGBD

Gen:Variant.Ransom.MedusaLocker.65 (BITDEFENDER)

Windows

恶意软件类型:

Ransomware

有(yǒu)破坏性?:

没有(yǒu)

加密?:

没有(yǒu)

In the Wild:

是的

概要

它以文(wén)件的形式出现在系统中(zhōng),可(kě)能(néng)是其他(tā)恶意软件投放的,或者是用(yòng)户在访问恶意网站时无意中(zhōng)下载的。

技(jì )术详细信息

新(xīn)病毒详细信息

它以文(wén)件的形式出现在系统中(zhōng),可(kě)能(néng)是其他(tā)恶意软件投放的,或者是用(yòng)户在访问恶意网站时无意中(zhōng)下载的。

安(ān)装(zhuāng)

它添加下列进程:

- By using the command line "\?\%Windows%\SysWOW64\cmd.exe /c %Windows%\sysnative\cmd.exe /c {Commands Below}:

- rem Kill \"SQL\"

- vssadmin.exe Delete Shadows /All /Quiet

- wbadmin delete backup -keepVersion:0 -quiet

- wbadminDELETE SYSTEMSTATEBACKUP

- wbadmin DELETE SYSTEMSTABACKUP -deleteOldest

- wmic.exe SHADOWCOPY /nointeractive

- bcdedit.exe /set {default} recoverynabled No

- bcdedit.exe /set {default} bootstatuspolicy ignoreallfailures

- net stop {Target Services}

- taskkill -f -im {Target Processes}

- cipher /w:\?\{Drive Letter}

- %System%\cmd.exe /c pause

(注意: %Windows% 是 Windows 文(wén)件夹,通常位于 C:\WINDOWS 或 C:\WINNT。. %System% 是 Windows 的 system 文(wén)件夹,通常位于 C:\Windows\System (Windows 98 和 ME)、C:\WINNT\System32 (Windows NT 和 2000) 和 C:\WINDOWS\system32 (Windows 2000(32-bit)、XP、Server 2003(32-bit)、Vista、7、8、8.1、2008(64-bit),2012(64bit) 和 10(64-bit))。)

自启动技(jì )术

它添加下列注册表项,在系统每次启动时自行执行:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

BabyLockerKZ = {Malware Path}\{Malware File Name}.exe

其他(tā)系统修改

它添加下列注册表项:

HKEY_CURRENT_USER\Software\PAIDMEMES

PUBLIC = {Ransomware Public Key}

HKEY_CURRENT_USER\Software\PAIDMEMES

PRIVATE = {Ransomware Private Key}

进程终止

它终止在受感染的系统上运行的下列服務(wù):

- Via net stop:

- MSSQLServerADHelper100

- MSSQL$ISARS

- MSSQL$MSFW

- SQLAgent$ISARS

- SQLAgent$MSFW

- SQLBrowser

- REportServer$ISARS

- SQLWriter

它终止在受感染的系统内存中(zhōng)运行的下列进程:

- Via taskkill -f -im:

- sqlbrowser.exe

- sql writer.exe

- sqlserv.exe

- msmdsrv.exe

- MsDtsSrvr.exe

- sqlceip.exe

- fdlauncher.exe

- Ssms.exe

- SQLAGENT.EXE

- fdhost.exe

- ReportingServicesService.exe

- msftesql.exe

- pg_ctl.exe

- postgres.exe

其他(tā)详细信息

它添加下列注册表键值:

HKEY_CURRENT_USER\Software

PAIDMEMES

该程序执行以下操作(zuò):

- It encrypts the following drives if found existing on the system:

- Removable Drive

- Fixed Drive

- Remote Drive

- RAM Disk Drive

- It attempts to mount unmounted drives before doing encryption.

- It encrypts data in chunks of 750,016 bytes.

- It skips encryption of 250,048 bytes of data after every chunks.

- It encrypts a maximum of 9,633,920 bytes of data for each files.

- It empties the Recycle Bin.

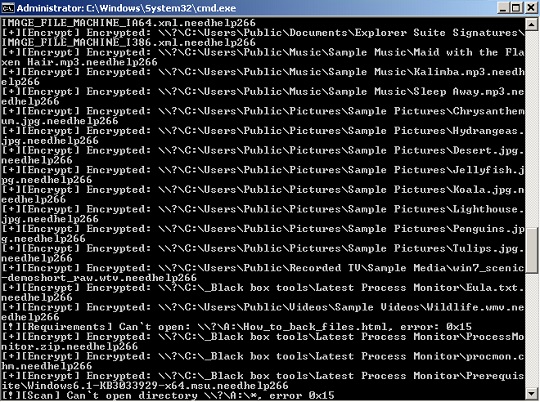

- It displays logs using the command line application:

解决方案

Step 2

对于Windows ME和XP用(yòng)户,在扫描前,请确认已禁用(yòng)系统还原功能(néng),才可(kě)全面扫描计算机。

Step 3

注意:在此恶意软件/间谍软件/灰色软件执行期间,并非所有(yǒu)文(wén)件、文(wén)件夹和注册表键值和项都会安(ān)装(zhuāng)到您的计算机上。这可(kě)能(néng)是由于不完整的安(ān)装(zhuāng)或其他(tā)操作(zuò)系统条件所致。如果您没有(yǒu)找到相同的文(wén)件/文(wén)件夹/注册表信息,请继续进行下一步操作(zuò)。

Step 4

重启进入安(ān)全模式

Step 5

删除该注册表值

注意事项:错误编辑Windows注册表会导致不可(kě)挽回的系统故障。只有(yǒu)在您掌握后或在系统管理(lǐ)员的帮助下才能(néng)完成这步。或者,请先阅读Microsoft文(wén)章,然后再修改计算机注册表。

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- BabyLockerKZ = {Malware Path}\{Malware File Name}.exe

- BabyLockerKZ = {Malware Path}\{Malware File Name}.exe

- In HKEY_CURRENT_USER\Software\PAIDMEMES

- PUBLIC = {Ransomware Public Key}

- PUBLIC = {Ransomware Public Key}

- In HKEY_CURRENT_USER\Software\PAIDMEMES

- PRIVATE = {Ransomware Private Key}

- PRIVATE = {Ransomware Private Key}

Step 6

删除该注册表键值

注意事项:错误编辑Windows注册表会导致不可(kě)挽回的系统故障。只有(yǒu)在您掌握后或在系统管理(lǐ)员的帮助下才能(néng)完成这步。或者,请先阅读Microsoft文(wén)章,然后再修改计算机注册表。

- In HKEY_CURRENT_USER\Software\

- PAIDMEMES

- PAIDMEMES

Step 7

搜索和删除这些文(wén)件

- {Drive Letter}\How_to_back_files.html

- %Desktop%\How_to_back_files.html

- {Drive Letter}\How_to_back_files.html

- %Desktop%\How_to_back_files.html

Step 8

重启进入正常模式,使用(yòng)亚信安(ān)全产(chǎn)品扫描计算机,检测Ransom.Win64.MEDUSALOCKER.THIBGBD文(wén)件 如果检测到的文(wén)件已被亚信安(ān)全产(chǎn)品清除、删除或隔离,则无需采取进一步措施。可(kě)以选择直接删除隔离的文(wén)件。请参阅知识库页(yè)面了解详细信息。

Step 9

从备份中(zhōng)恢复加密文(wén)件。