海量威胁情报分(fēn)析发现,漏洞依然是攻防的“突破口”,而这其中(zhōng),Web漏洞的利用(yòng)率最為(wèi)突出。

其实,近几年来,亚信安(ān)全就通过专业化的威胁检测设备和攻击行為(wèi)追踪,就攻防演练中(zhōng)的攻击方式进行了分(fēn)析和总结,而其中(zhōng),从Web侧发起的漏洞攻击尤為(wèi)突出。在这个从“人防”转变為(wèi)“技(jì )防”的战场上,借助0day和Nday从Web系统直击要害,危害性不容小(xiǎo)视。

攻方易从Web弱点偷袭

通过对以往防守经验的总结可(kě)以发现,Web普遍包含以下几个方面的弱点:源代码泄露、供应链威胁、弱口令、资产(chǎn)混乱、覆盖不全、策略太松等。

安(ān)全性不足:传统开发更倾向于软件功能(néng)的实现,开发人员很(hěn)少从“攻击者”的角度思考软件安(ān)全问题,对软件安(ān)全架构、安(ān)全防护措施认识不够,往往导致源代码存在安(ān)全隐患 。其次,企业组织使用(yòng)的软件系统错综复杂,无法完全掌控第三方系统等供应链的安(ān)全性。再则,运营人员缺乏安(ān)全意识后台竟设置弱口令,导致不法分(fēn)子会针对特定端口,利用(yòng)大量的“弱口令密码表”尝试爆破使用(yòng)弱口令的系统。

资产(chǎn)混乱:虽然大多(duō)数企业都认识到资产(chǎn)混乱的风险所在,并想方设法来减少暴露面,但不幸的是,并非所有(yǒu)暴露面都是显而易见的,大量的Web暴露面都潜藏在不容易被发现的暗处,很(hěn)容易因為(wèi)资产(chǎn)排查不彻底、人员疏漏等问题被忽略。

覆盖不全:随着分(fēn)布式、遠(yuǎn)程办(bàn)公(gōng)的逐渐流行,企业的安(ān)全管理(lǐ)边界逐渐模糊,攻击者可(kě)以从企业的分(fēn)支机构、供应链及业務(wù)应用(yòng)程序之间渗透入这些设施,这加大了Web安(ān)全管理(lǐ)复杂性。

策略太松:很(hěn)多(duō)企业的安(ān)全策略太过宽松,比如安(ān)全策略都没有(yǒu)生效、或者大量的应用(yòng)漏洞没有(yǒu)修补、再或者安(ān)全控制也不严格,这样一来,攻击者就可(kě)以轻松越过安(ān)全防線(xiàn),通过各种的漏洞利用(yòng)实现攻击目标。

根据Gartner的调查,信息安(ān)全攻击有(yǒu)75%都是发生在Web应用(yòng)而非网络层面上。众所周知,Web应用(yòng)是全维度的领域,覆盖的知识面极其广泛,这也造成了Web系统的脆弱性。此外,Web应用(yòng)的安(ān)全管理(lǐ)异常复杂,从源代码开发到API的漏洞管理(lǐ),再加上HTTP协议的灵活性,导致在Web之上的各种应用(yòng)都有(yǒu)自己独特的特点、用(yòng)户访问应用(yòng)方式千差万别,这就给攻击方留下了一扇门。

守方利用(yòng)WAF弥补Web安(ān)全管理(lǐ)漏洞

亚信安(ān)全建议用(yòng)户通过XDR解决方案建立一个立體(tǐ)化的防御體(tǐ)系。其中(zhōng)包含的WAF,是专门為(wèi)Web应用(yòng)和API(WAAP)提供保护的防火墙产(chǎn)品,在网络攻防对抗演练和实际防御中(zhōng)也扮演着不可(kě)或缺的角色。

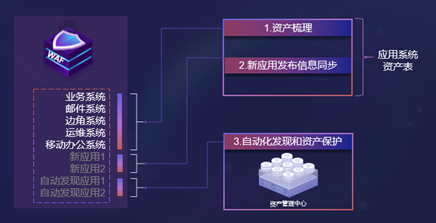

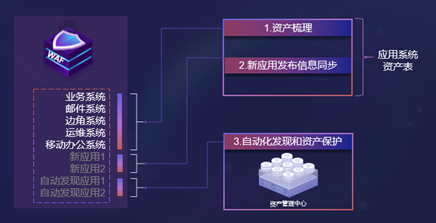

梳理(lǐ)Web资产(chǎn),纳入WAF保护范围

图:将所有(yǒu)Web资产(chǎn)纳入WAF保护

首先,企业需要充分(fēn)地了解自己的Web应用(yòng)系统,梳理(lǐ)出所有(yǒu)的Web应用(yòng)资产(chǎn)并加入到WAF的保护,并且需要将后续新(xīn)应用(yòng)发布及时更新(xīn)同步。比如:攻防演练前期准备阶段,用(yòng)户可(kě)以利用(yòng)亚信安(ān)全的资产(chǎn)管理(lǐ)中(zhōng)心自动化发现现有(yǒu)的Web应用(yòng)服務(wù),并结合亚信安(ān)全信舷Web应用(yòng)防火墙(AISWAF)的API自动化录入保护,实现资产(chǎn)保护覆盖。

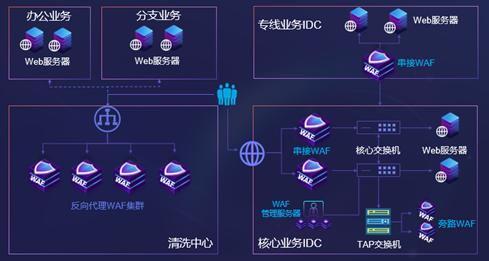

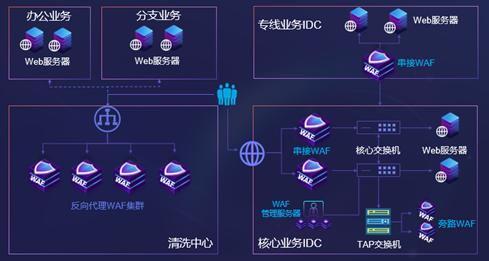

多(duō)种部署方式实现全覆盖

图:针对不同保护对象实现全面覆盖

用(yòng)户可(kě)以在核心业務(wù)IDC以及专線(xiàn)业務(wù)IDC中(zhōng)串接WAF实现高性能(néng)拦截,同时部署一套旁路WAF侦测业務(wù)系统之间安(ān)全问题,并采用(yòng)更严格的策略、更严格的风险监控。在下属单位和分(fēn)支机构,可(kě)以通过部署反向代理(lǐ)的WAF集群充当清洗中(zhōng)心,通过引流的方式快速地覆盖边缘资产(chǎn)的保护。

主动检测為(wèi)先,虚拟补丁為(wèi)后

图:利用(yòng)虚拟补丁技(jì )术实现安(ān)全策略增强

针对一些隐蔽式或业務(wù)逻辑类型的攻击方式,比如手动探测管理(lǐ)后台、低频撞库、弱口令、供应链漏洞利用(yòng),需要依靠WAF产(chǎn)品的能(néng)力建立有(yǒu)效的监控机制,尽早发现攻击痕迹,并通过分(fēn)析攻击痕迹,调整防守策略、溯源攻击路径甚至对可(kě)疑攻击源进行反制。同时,针对0day和Nday,用(yòng)户可(kě)以通过WAF的虚拟补丁的功能(néng)自动化修复漏洞。

以新(xīn)技(jì )术保护新(xīn)Web

亚信安(ān)全信舷Web应用(yòng)防火墙(WAF)具(jù)备了抵御OWASP TOP10 Web攻击、敏感数据防泄漏、防御CC攻击、0day漏洞修复等能(néng)力,同时融合机器學(xué)习和即时防御高级威胁情报平台的联动防御机制。

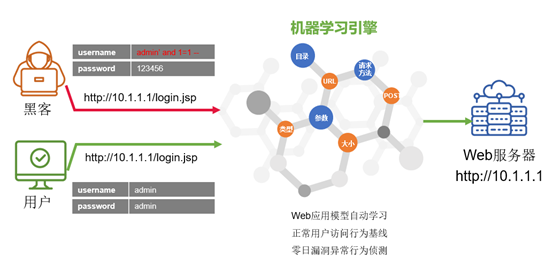

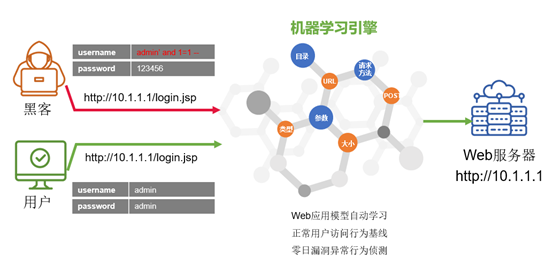

基于AI技(jì )术的Web安(ān)全模型

图:基于AI建立应用(yòng)模型

亚信安(ān)全信舷WAF可(kě)基于AI机器學(xué)习建立应用(yòng)模型,能(néng)够适应Web应用(yòng)程序的快速变化,从而实现WAF策略自动化校准,支持更快的应用(yòng)发布周期,并且有(yǒu)效侦测零日漏洞攻击行為(wèi)。

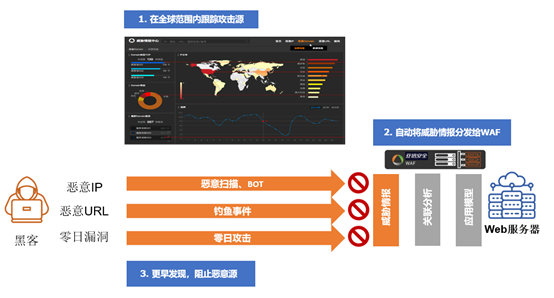

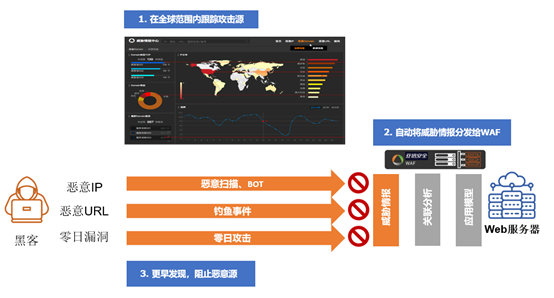

全球联动的关联分(fēn)析引擎

图:即时防御高级威胁情报平台

亚信安(ān)全能(néng)够在全球范围内对Web威胁隐患进行检测、分(fēn)析、响应,可(kě)对新(xīn)增的补充规则能(néng)做到一小(xiǎo)时内应急快速响应,并且通过基于关联分(fēn)析引擎对攻击进行多(duō)维度分(fēn)析,包括协议校验、特征签名(míng)、应用(yòng)模型、威胁情报等,精(jīng)准识别并拦截恶意攻击。

从两个层面加强Web纵深防御

攻防是不对等的。因為(wèi)攻击方只需要撕开一个点,就会有(yǒu)所“收获”。如同木(mù)桶理(lǐ)论一样,防守方只要有(yǒu)一个“薄弱”面,大概率就会丢失一座“城池”。

实网攻防演练期间,不断爆出各类0day漏洞,这些漏洞大部分(fēn)和暴露在互联网上的Web应用(yòng)相关,直接威胁到核心系统的安(ān)全。為(wèi)此,亚信安(ān)全建议用(yòng)户可(kě)以利用(yòng)WAF的虚拟补丁功能(néng),快速修补Web漏洞,并在Web应用(yòng)网络层面和Web业務(wù)系统层面加强应用(yòng)纵深安(ān)全的能(néng)力。