今日,亚信安(ān)全CERT监控到安(ān)全社區(qū)研究人员发布安(ān)全通告,Next.js 存在一个授权绕过漏洞,编号為(wèi) CVE-2025-29927。攻击者可(kě)能(néng)通过发送精(jīng)心构造的 x-middleware-subrequest 请求头绕过中(zhōng)间件安(ān)全控制,从而在未授权的情况下访问受保护资源和敏感数据。

目前官方已发布安(ān)全更新(xīn),亚信安(ān)全CERT建议受影响的客户尽快升级至最新(xīn)版本。

Next.js 是一个基于 React 的前端框架,兼顾服務(wù)端渲染(SSR)和静态站点生成(SSG)两种模式。它通过内置的路由系统和数据获取方式,让开发者更轻松地创建高性能(néng)、可(kě)扩展的单页(yè)或多(duō)页(yè)应用(yòng),同时提升网站的搜索引擎优化(SEO)效果。借助 Next.js,开发者可(kě)以在不改变 React 使用(yòng)习惯的前提下,结合服務(wù)端渲染和静态导出等特性,快速构建复杂的 Web 应用(yòng)程序。

CVE-2025-29927

授权绕过漏洞

紧急

CVSS3.0:9.1分(fēn)

CVSS2.0:9.4分(fēn)

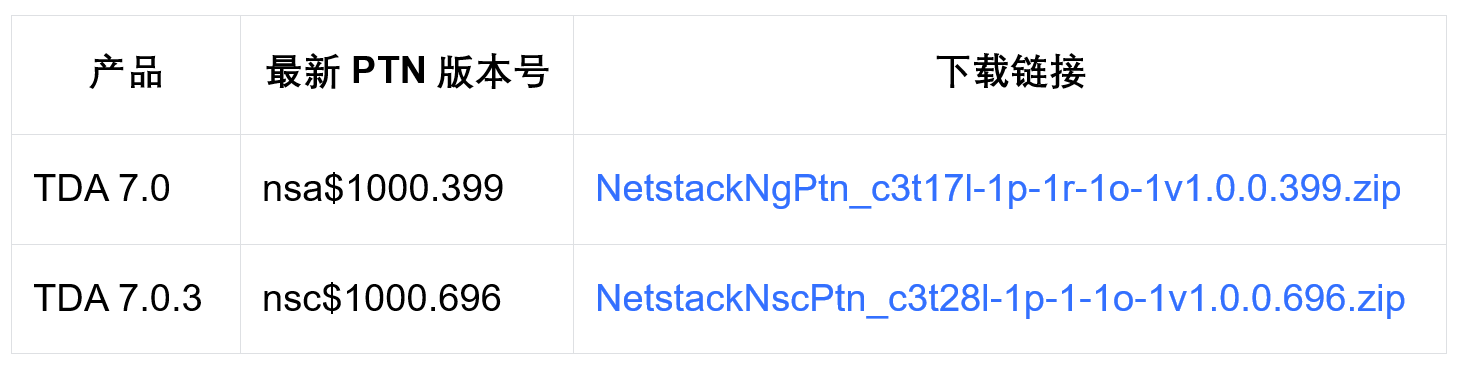

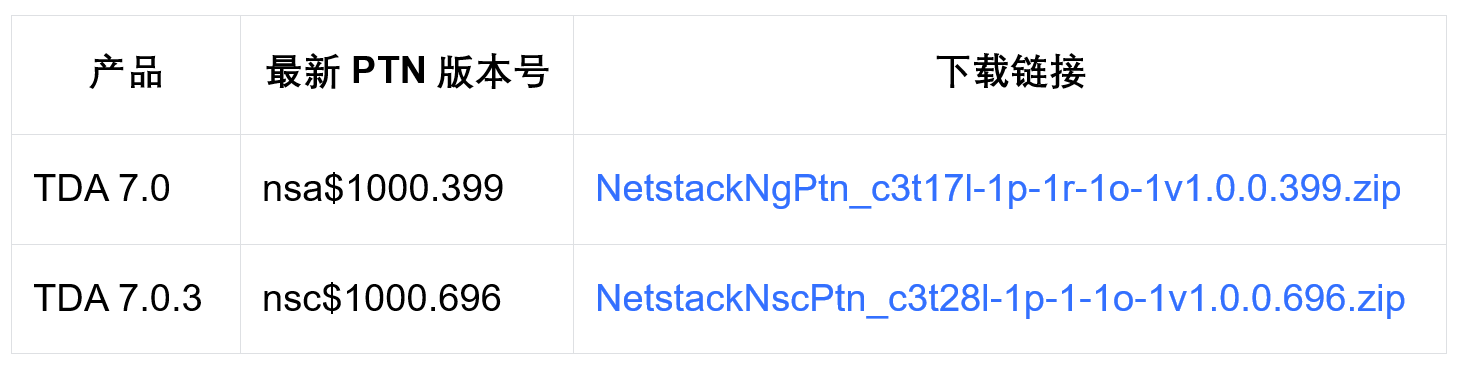

目前亚信安(ān)全怒狮引擎已第一时间新(xīn)增了检测规则,支持CVE-2025-29927漏洞的检测,请及时更新(xīn)TDA产(chǎn)品的特征库到最新(xīn)版本。规则编号:106065313,规则名(míng)称:Next.js Middleware鉴权绕过漏洞(CVE-2025-29927)。

更新(xīn)方式如下:

TDA产(chǎn)品在線(xiàn)更新(xīn)方法:登录系统-》系统管理(lǐ)-》系统升级-》特征码更新(xīn);

TDA产(chǎn)品离線(xiàn)升级PTN包下载链接如下:

官方已发布安(ān)全补丁通告,建议受影响的用(yòng)户到官网下载补丁升级到最新(xīn)版本。

?https://github.com/vercel/next.js/releases/tag/v15.2.3

https://www.oscs1024.com/hd/MPS-74us-z9c5

https://nvd.nist.gov/vuln/detail/CVE-2025-29927

https://github.com/vercel/next.js/security/advisories/GHSA-f82v-jwr5-mffw

https://github.com/vercel/next.js/commit/52a078da3884efe6501613c7834a3d02a91676d2

本文(wén)发布的补丁下载链接均源自各原厂官方网站。尽管我们努力确保官方资源的安(ān)全性,但在互联网环境中(zhōng),文(wén)件下载仍存在潜在风险。為(wèi)保障您的设备安(ān)全与数据隐私,敬请您在点击下载前谨慎核实其安(ān)全性和可(kě)信度。